La famosa compañía de infraestructura web, Cloudflare, asegura haber mitigado recientemente el ataque DDoS (ataque de negación de servicios) más grande de la historia de Internet, lo cual no es poca cosa.

De acuerdo con la compañía estadounidense, el ataque fue lanzado el pasado mes de julio de 2021 a través de la Botnet Mirai. El mismo estaba apuntado a un cliente importante de la industria financiera; cuya identidad no será revelada por motivos de seguridad. Sea como sea, el ataque DDoS perpetrado fue de tipo volumétrico, por lo que las peticiones HTTP tenían el fin de consumir la CPU y RAM del servidor objetivo.

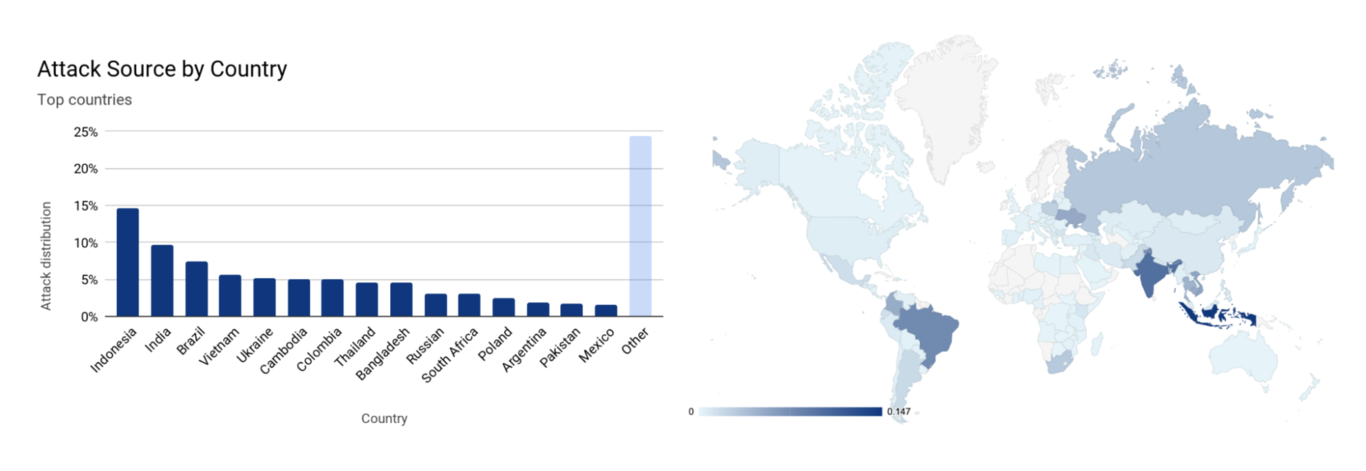

En este incidente específico, el tráfico se originó en más de 20.000 bots de 125 países de todo el mundo. Cabe acotar que casi el 15% del ataque se originó en Indonesia, seguido de India, Brasil, Vietnam y Ucrania.

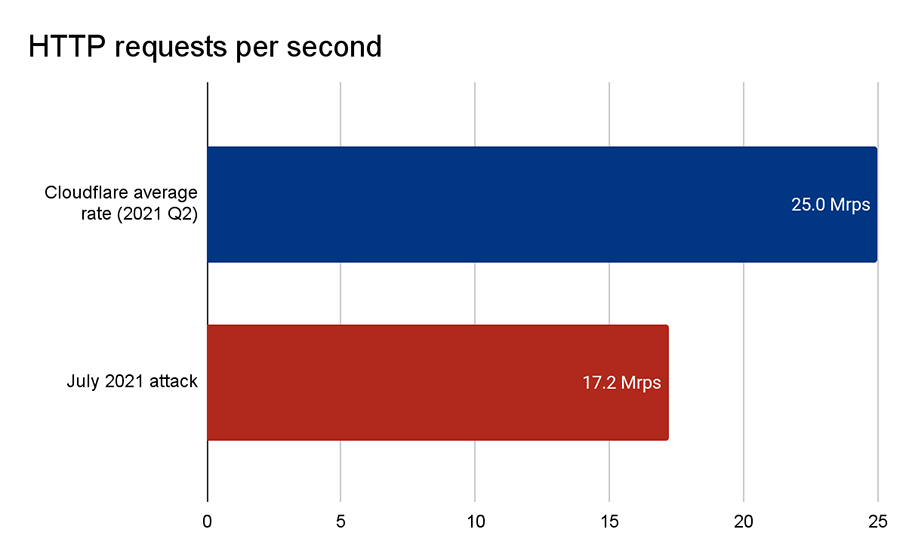

Para ponerlo en contexto y entender porque se trata del mayor ataque DDoS registrado hasta la fecha, Cloudflare nos ha mostrado cifras oficiales concernientes al tráfico legítimo que sirve con normalidad.

Cloudflare salva el día

En este sentido, Cloudflare atiende más de 25 millones de solicitudes HTTP por segundo en promedio. En el segundo trimestre de 2021 la tasa promedio de tráfico legítimo fue de 25.0 millones de RPS (solicitudes por segundo). Mientras tanto, el ataque alcanzó un máximo de 17.2 millones de RPS, lo que representa el 68% de la tasa de RPS promedio de tráfico HTTP legítimo del segundo trimestre de 2021.

El ahora segundo ataque DDoS más grande registrado alcanzó menos de 8 millones de RPS, lo que pone en evidencia la escala del nuevo ataque.

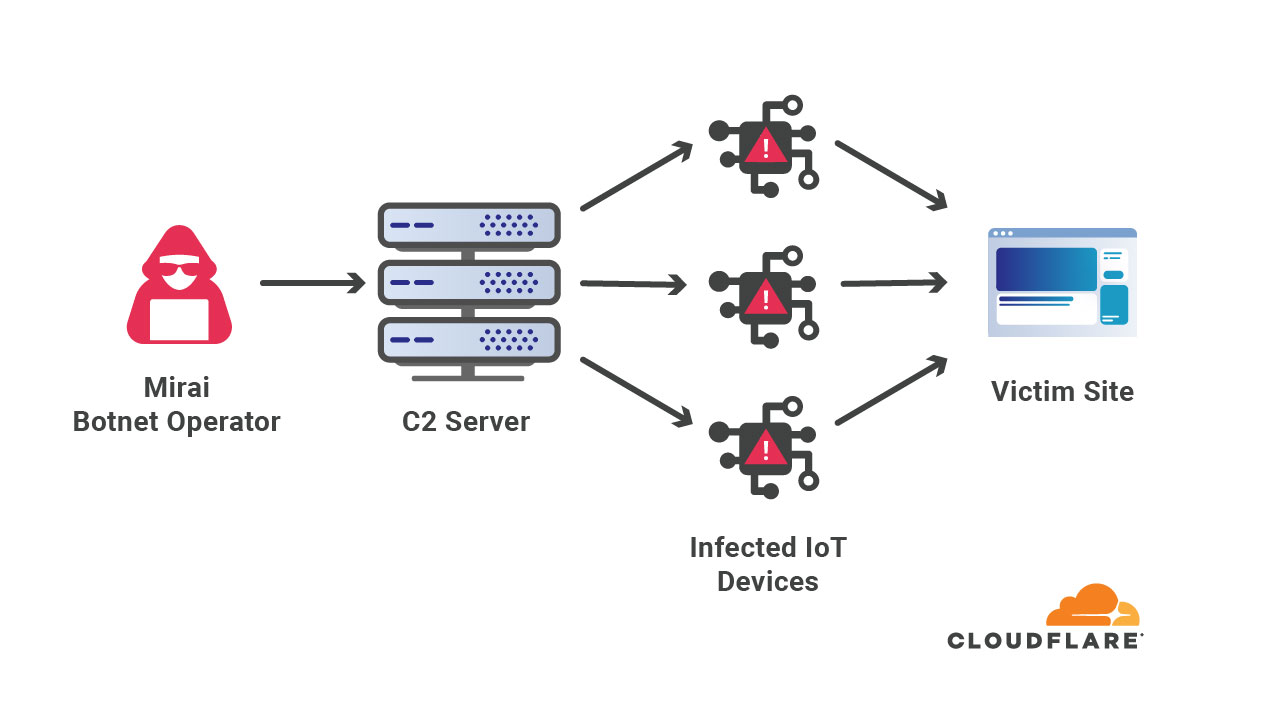

¿Qué tienen en común ambos ataques? Pues que ambos están basados en Mirai, un malware que fue descubierto por primera vez en 2016 por MalwareMustDie. El malware se propaga infectando dispositivos operados por Linux, como cámaras de seguridad y enrutadores. Luego se autopropaga buscando los puertos Telnet abiertos 23 y 2323, tomando partido de credenciales predeterminados que nadie se molesta en cambiar.

Una vez que asume el control mediante fuerza bruta, los dispositivos infectados aguardan que un servidor C2 les instruya qué objetivo atacar.

Sea como sea, en esta ocasión Cloudflare salvó el día, así que se pueden dar el lujo de alardear, eso mientras a su vez alertan sobre el creciente riesgo de ataques DDoS de la botnet Mirai.

Vía | Cloudflare